山東環保先鋒 諸城奔騰環保科技溶氣氣浮機功能特點深度解析

在水處理領域,高效、節能、環保的分離技術是行業發展的關鍵。山東省作為中國的工業與環保大省,在環保設備制造方面擁有深厚的產業基礎。其中,諸城市奔騰環保科技有限公司供應的環保型溶氣氣浮機,以其卓越的性能和可靠的質量,成為眾多工業廢水及生活污水處理項目中的優選設備。本文將對溶氣氣浮機的基本原理,特別是奔騰環保科技所供設備的核心功能特點進行詳細分析。

一、溶氣氣浮技術原理簡述

溶氣氣浮(DAF)是一種高效的固液分離技術。其核心原理是在一定壓力下,使空氣大量溶解于水中,形成溶氣水。將這種溶氣水通過釋放器驟然減壓,釋放出大量微細氣泡。這些氣泡與污水中的懸浮物(如油脂、膠體、纖維等)充分粘附,形成整體密度小于水的“氣泡-顆粒”復合體,從而在浮力作用下迅速上浮至水面,形成浮渣層,通過刮渣裝置予以去除,實現污染物的高效分離與水質凈化。

二、諸城奔騰環保溶氣氣浮機的核心功能特點分析

諸城市奔騰環保科技有限公司深耕水處理設備領域,其生產的環保型溶氣氣浮機在傳統技術基礎上進行了多項優化與創新,具備以下突出特點:

1. 高效溶氣系統,氣泡細微均勻

設備采用高效溶氣罐與特制釋放器組合。溶氣罐內部結構設計科學,確保空氣在水中的溶解效率高,壓力穩定。釋放器能產生直徑僅為20-40微米的密集微氣泡,比表面積大,吸附能力強,與懸浮物接觸充分,從而大幅提升了浮選效率和速度,處理效果顯著。

2. 運行穩定可靠,自動化程度高

整機設計結構緊湊,運行平穩。關鍵部件如水泵、空壓機、刮渣電機等均選用優質品牌產品,保障了設備的長期連續穩定運行。控制系統可采用PLC智能控制,實現溶氣、水位、排渣、加藥等過程的自動聯動,操作簡便,降低了人工成本和操作難度。

3. 處理效果卓越,適應性強

該型氣浮機對水中懸浮物(SS)、油脂(動植物油、礦物油)、COD、BOD等污染物均有良好的去除效果。特別適用于造紙、食品、化工、印染、屠宰、市政等行業的廢水預處理或深度處理。針對不同水質,可通過調節溶氣壓力、回流比等參數進行優化,適應性廣泛。

4. 節能環保,運行成本低

設計上注重節能降耗。溶氣系統效率高,相比傳統氣浮可節省能耗;采用的釋放器不易堵塞,減少了維護頻率和停機時間。浮渣濃度高,含水率低,減輕了后續污泥處理的負荷與成本,整體運行經濟性突出。

5. 結構緊湊,占地面積小

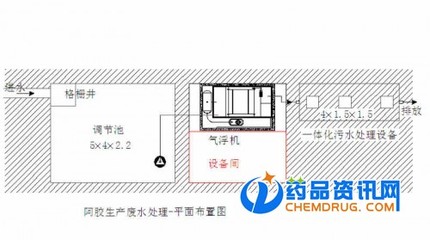

采用一體化或模塊化設計,將溶氣系統、氣浮池體、刮渣裝置、電控系統等集成優化,布局合理,占地面積相較于傳統沉淀池等工藝大大減少,特別適合用地緊張或需進行技術改造的現有項目。

6. 制造工藝精良,耐腐蝕壽命長

諸城奔騰環保在制造過程中注重材質與工藝。接觸水體的部分常采用碳鋼防腐(環氧瀝青、玻璃鋼涂層)、不銹鋼(如304、316L)等材質,關鍵部位加強處理,確保設備在惡劣水質環境中具有優異的耐腐蝕性能,延長了設備的使用壽命。

三、應用前景與選型建議

隨著國家環保法規日益嚴格和企業環保意識的增強,高效、可靠的溶氣氣浮設備市場需求持續增長。山東諸城奔騰環保科技的溶氣氣浮機,憑借其技術成熟、性能穩定、服務完善的優勢,在山東及全國市場贏得了良好口碑。

在選擇溶氣氣浮機時,用戶應綜合考慮自身的水質特點(污染物種類、濃度、水量波動)、處理要求、場地條件及投資預算。建議與如奔騰環保這樣的專業供應商充分溝通,進行必要的水樣測試或中試,以便量身定制最合適的設備型號與工藝方案,確保達到最佳的處理效果和經濟效益。

溶氣氣浮技術作為水處理的重要單元,其性能優劣直接影響整個處理系統的成敗。山東諸城市奔騰環保科技有限公司供應的環保型溶氣氣浮機,集高效、穩定、節能、智能于一身,是現代工業企業實現廢水達標排放和資源化利用的可靠裝備選擇,為守護綠水青山貢獻著堅實的科技力量。

如若轉載,請注明出處:http://m.zlw8.cn/product/15.html

更新時間:2026-05-30 11:14:25